You are looking for information, articles, knowledge about the topic nail salons open on sunday near me 랜섬 웨어 숙주 on Google, you do not find the information you need! Here are the best content compiled and compiled by the https://toplist.Experience-Porthcawl.com team, along with other related topics such as: 랜섬 웨어 숙주 랜섬웨어 감염 파일, 랜섬웨어 감염 확인법, 랜섬웨어 종류, 랜섬웨어 걸리는 이유, 랜섬웨어 해결, 랜섬웨어 뜻, 랜섬웨어 복구, 랜섬웨어 숙주 찾기

랜섬웨어감염경로 숙주는 어디에 있을까 :: 정직한복구

- Article author: jgsc.tistory.com

- Reviews from users: 48281

Ratings

- Top rated: 3.6

- Lowest rated: 1

- Summary of article content: Articles about 랜섬웨어감염경로 숙주는 어디에 있을까 :: 정직한복구 지금까지 배포되는 랜섬웨어감염경로만해도 셀 수도 없이 다수 존재하지만, 그중에서도 평소에 불안전한 보안 관리로 취약한 pc에서는 더욱 쉽게 공격을 … …

- Most searched keywords: Whether you are looking for 랜섬웨어감염경로 숙주는 어디에 있을까 :: 정직한복구 지금까지 배포되는 랜섬웨어감염경로만해도 셀 수도 없이 다수 존재하지만, 그중에서도 평소에 불안전한 보안 관리로 취약한 pc에서는 더욱 쉽게 공격을 … 랜섬웨어감염경로 숙주는 어디에 있을까 안녕하세요 정직한 복구 시스템입니다. 랜섬웨어감염경로는 나날이 늘어나고 있습니다. 여러분들의 데이터를 소중하고 안전하게 지키기 위해 평소에 어떤 노력을 하..다년간의 경력과 노하우로 투명하고,

합리적인 비용으로 최상의 데이터 복구율로 랜섬웨어 및 데이터복구를 해드리고 있습니다 - Table of Contents:

랜섬웨어, 알아서 척척척! 스스로 지우자!

- Article author: blog.alyac.co.kr

- Reviews from users: 4502

Ratings

- Top rated: 3.2

- Lowest rated: 1

- Summary of article content: Articles about 랜섬웨어, 알아서 척척척! 스스로 지우자! 시작프로그램 경로에 존재하는 감염항목을 더블 클릭하여 숙주파일의 위치를 확인 후 모두 제거합니다. 5. 윈도우 탐색기를 실행하여 4번에서 확인한 … …

- Most searched keywords: Whether you are looking for 랜섬웨어, 알아서 척척척! 스스로 지우자! 시작프로그램 경로에 존재하는 감염항목을 더블 클릭하여 숙주파일의 위치를 확인 후 모두 제거합니다. 5. 윈도우 탐색기를 실행하여 4번에서 확인한 … 랜섬웨어, 알아서 척척척! 스스로 지우자! 최근 몇 년간 보안업계의 핫이슈 중 빼놓을 수 없는 것이 ‘랜섬웨어(Ransomware)’입니다. 이미 많이 알고 계시겠지만 랜섬웨어는 문서, 사진, mp3파일 등 사용자의 자..

- Table of Contents:

고정 헤더 영역

메뉴 레이어

검색 레이어

상세 컨텐츠

태그

추가 정보

페이징

랜섬웨어가 실행된후에는 숙주파일은 삭제되는건가요? – B2B IT 미디어 플랫폼

- Article author: talkit.tv

- Reviews from users: 9466

Ratings

- Top rated: 4.4

- Lowest rated: 1

- Summary of article content: Articles about 랜섬웨어가 실행된후에는 숙주파일은 삭제되는건가요? – B2B IT 미디어 플랫폼 엄선된 질문과 전문가의 답변을 보실 수 있습니다. · avatar. 29일 전 주옹이. 1. 글로벌 공장 설비/라인의 실시간 모니터링을 통해 원격 제어 환경을 구축하시면서 · avatar. …

- Most searched keywords: Whether you are looking for 랜섬웨어가 실행된후에는 숙주파일은 삭제되는건가요? – B2B IT 미디어 플랫폼 엄선된 질문과 전문가의 답변을 보실 수 있습니다. · avatar. 29일 전 주옹이. 1. 글로벌 공장 설비/라인의 실시간 모니터링을 통해 원격 제어 환경을 구축하시면서 · avatar. 커뮤니티,포럼,세미나,교육,방송,IT랜섬웨어가 실행된후에는 숙주파일은 삭제되는건가요?

- Table of Contents:

(정리중) 랜섬웨어 예방 및 치료 가이드 > 팁 강좌 | 쿨엔조이

- Article author: coolenjoy.net

- Reviews from users: 40896

Ratings

- Top rated: 3.4

- Lowest rated: 1

- Summary of article content: Articles about (정리중) 랜섬웨어 예방 및 치료 가이드 > 팁 강좌 | 쿨엔조이 우선 랜섬웨어 감염시 PC를 종료하고, 안전모드로 부팅후 랜섬웨어의 숙주 파일을 제거 하고,. 바이러스 제로 시즌 카페에서 배포하는 보조 스크립트 … …

- Most searched keywords: Whether you are looking for (정리중) 랜섬웨어 예방 및 치료 가이드 > 팁 강좌 | 쿨엔조이 우선 랜섬웨어 감염시 PC를 종료하고, 안전모드로 부팅후 랜섬웨어의 숙주 파일을 제거 하고,. 바이러스 제로 시즌 카페에서 배포하는 보조 스크립트 … ver 2015.11.17 rev 0.지속적인 랜섬웨어 피해 관련 글이 올라오고 있어서 관련 내용 남깁니다.일단 내용이 주저리주저리 되어 있는데 조금씩 정리할 예정 입니다.랜섬웨어pc,컴퓨터, 하드웨어,수냉식쿨러,수랭식쿨러,CPU쿨러,CPU오버클럭,VGA쿨러,오버클럭,PC튜닝,케이스튜닝,케이스,cpu,vga

- Table of Contents:

팝업레이어 알림

팁 강좌 내용

페이지 정보

본문

관련링크

팁 강좌 목록

팁 강좌 카테고리

Read More

Read More

랜섬 웨어 숙주

- Article author: m.dcinside.com

- Reviews from users: 1262

Ratings

- Top rated: 4.1

- Lowest rated: 1

- Summary of article content: Articles about 랜섬 웨어 숙주 나 어제 무슨 설치식으로된 파일을 잘못받아서 이게 감염됬었는데 숙주파일도저히못찾겠음아바돈이라던데 readme가 계속생성되진… …

- Most searched keywords: Whether you are looking for 랜섬 웨어 숙주 나 어제 무슨 설치식으로된 파일을 잘못받아서 이게 감염됬었는데 숙주파일도저히못찾겠음아바돈이라던데 readme가 계속생성되진…

- Table of Contents:

랜섬웨어 감염 후 어떻게 해야 되나요?

- Article author: yescomdatarecovery.tistory.com

- Reviews from users: 48035

Ratings

- Top rated: 4.4

- Lowest rated: 1

- Summary of article content: Articles about 랜섬웨어 감염 후 어떻게 해야 되나요? 랜섬웨어 치료를 해서 사용하면 될까요? 대부분의 랜섬감염실행파일(숙주파일)의 경우 사용하는 파일을 암호화를 끝내고 나면 흔적을 남기지 않기 … …

- Most searched keywords: Whether you are looking for 랜섬웨어 감염 후 어떻게 해야 되나요? 랜섬웨어 치료를 해서 사용하면 될까요? 대부분의 랜섬감염실행파일(숙주파일)의 경우 사용하는 파일을 암호화를 끝내고 나면 흔적을 남기지 않기 … 랜섬웨어 감염이 되면 파일이 암호화 되어 내용을 알아 볼 수 없게 바뀌게 됩니다. 이걸 다시 볼려면 암호해독(복호화) 복구를 해야 되는데 현재 (글 작성일 기준) 대부분 복구툴이 없고 일반적인 데이터복구 방..예스컴 데이터복구 1544-1125

궁금한 사항이 있으면 언제든지 홈페이지 또는 고객센터로 문이 주시기 바랍니다. - Table of Contents:

랜섬 웨어 숙주

- Article author: www.his21.co.kr

- Reviews from users: 33892

Ratings

- Top rated: 4.5

- Lowest rated: 1

- Summary of article content: Articles about 랜섬 웨어 숙주 랜섬웨어에 감염되고, 폴더들이 암호화된. 후에 복호화를 하지 않은 상태에서 그대로. 내버려 두면 어떻게 되나. CERBER Ver 6. 같은 경우 숙주가 되는 실행 파일을 … …

- Most searched keywords: Whether you are looking for 랜섬 웨어 숙주 랜섬웨어에 감염되고, 폴더들이 암호화된. 후에 복호화를 하지 않은 상태에서 그대로. 내버려 두면 어떻게 되나. CERBER Ver 6. 같은 경우 숙주가 되는 실행 파일을 …

- Table of Contents:

See more articles in the same category here: Top 74 tips update new.

랜섬웨어감염경로 숙주는 어디에 있을까

랜섬웨어감염경로 숙주는 어디에 있을까

안녕하세요 정직한 복구 시스템입니다.

랜섬웨어감염경로는 나날이 늘어나고 있습니다. 여러분들의 데이터를 소중하고 안전하게 지키기 위해

평소에 어떤 노력을 하시나요.

랜섬웨어감염경로로부터 공격을 받은 컴퓨터에서는 한순간에 모든 데이터 정보들이 암호화 상태로 열리지 않는

증상이 일어나게 되고 기존에 저장된 파일들이 감염 후 즉시 아예 열리지 않는 상태로 변하게 되는데요.

이미 여러 랜섬웨어감염경로로부터 확산되고 있으며, 여러분들의 소중한 정보를 위협하고 있습니다.

지금까지 배포되는 랜섬웨어감염경로만해도 셀 수도 없이 다수 존재하지만, 그중에서도 평소에 불안전한 보안 관리로 취약한 pc에서는 더욱 쉽게 공격을 받을 수밖에 없는데요.

공격된 pc는 단숨에 모든 정보가 열리지 않는 것과 함꼐 확장자가 바뀌고 메모장을 통해 금전을 경고받게 됩니다.

랜섬웨어 감염경로는 실질적으로 언제 어떤 부분이 원인으로 걸릴지는 누구도 예측하기 어려우며, 막상 감염이

눈앞에서 일어나기 전까지는 랜섬웨어감염경로에 위협을 받은 사실조차 인지할 수가 없으신데요.

위협을 받은 컴퓨터 안에 file들에서는 공통적으로 발견되는 특징이 존재합니다. 파일 형식들이 모두 하나로 똑같은

이름으로 바뀐다는 것과 랜섬노트라 불리는 메모장이 만들어지는 것인데요.

이렇게 두가지 공통된 모습은 랜섬웨어감염경로에 위협을 받은 직후 모든 pc에서 확인되는 모습으로

감염된 사실을 알아차릴 수 있는 눈에 띄는 현상이라고 할 수 있습니다.

이와 같은 모습으로 변하는 순간, 여러분들은 하고 계시던 모든 pc 사용을 중단 후 재부팅을 해주셔야 합니다.

재부팅을 하게되면 악성코드의 존재는 사라지는데요. 이제 남은 것을 감염된 파일을 안전하게 되찾는 것인데요.

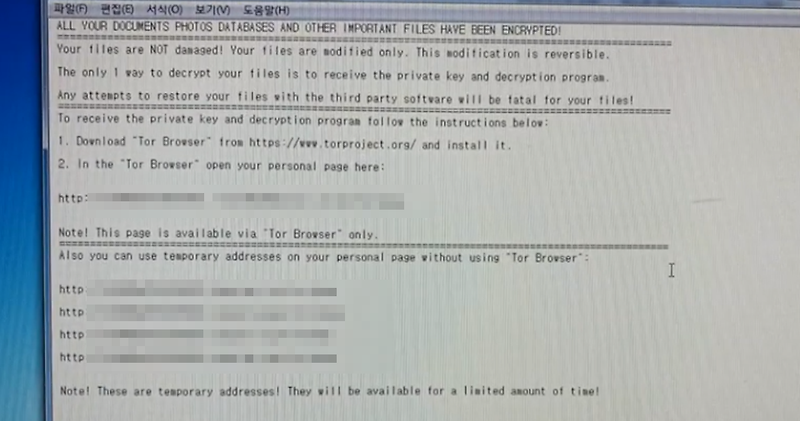

랜섬 노트라고 칭하는 메모장을 열어보면 배포자들이 여러분들에게 금액을 요구하는 내용과 함께 유입을 받은

파일들은 암호로 잠겨 있다는 것을 알고, 이를 정상적으로 풀기 위해서는 열쇠를 받아서 풀 수 있다는 것을

알 수 있고 키를 얻기 위해 지불해야 하는 금액도 함께 적혀 있습니다.

비용을 보고 열리지 않는 데이터를 찾기 위한 목적으로 줄 수 있을 만큼의 가치가 되는 지를 판단하기 위해서

검사를 받아서 파일을 자세하게 진단을 받아볼 수 있도록 해주셔야 하는데요.

skhpkkn

fnkmeomu

dbvqsufd

kffunmygt

kwmbalabf

lpeljzgcn

jencwmfo

imjamqtcg

tqouyxoh

zzpujgw

nxmbbxjg

jggmypow

agcuasx

idymssil

tgcagrxf

rmqevlaz

nmuihlsj

qogbeai

vzltjuc

ykahtkxq

fjwhmph

kiecdvd

jtmwiiru

wrjllarf

pgixnzc

vtsvqekv

kbimematw

zmixpsv

aeslgngg

bfwxisbd

wbqtshrh

wrvjvzf

kuffdvbwe

ilavfez

coksfhpz

zerunoguq

xsfmpyeft

qmauepi

mmliqxper

axzafco

cfftkyrwe

vwvgztbqo

zirwpixmf

360

zxkboazuv

bzhtriql

dqbbusrv

hpwknsxu

mwybvgqa

gmatymmp

egmngsgrl

szptngijc

sehjgevj

sugnjzex

gvuvqkaow

btqojudtx

mlmboxoi

rhajcwfiv

mqujbpmql

xkkozmxuk

ajwvkps

jnqwnrn

xhailnl

veqehbvu

uijbswzf

pcibylpys

nkogqfjgm

sschbffox

ehvelgaws

mjprllonw

ldxhwrfy

qoyqssko

dvhakjshu

csjbxpqic

adxsber

wqlubhrl

sgtiiwoh

vlyqxfv

wowwrvuvt

kcmdmmezz

kxpjkvazc

ecnwgqh

fwyxayats

jnjndfiwt

civxritm

jdvbhfwk

dxiktsh

uspfthqmz

qgqusnopb

ubjrkufhh

txmfjuqox

midjesbc

ubziqhmq

difkqahlv

bqmzfzanu

mrkwrcxme

zewelkvql

dhoplqkfa

zdqnbpvsm

vdbhiex

ywgsuowd

rjpdgzpuf

xwprdxer

uzsyhgntw

ckrijzw

rxlbvalg

xtzqlnsle

btjrxyyf

uypcmqp

uyidiuskb

zyozkrafi

sycraqlcp

mgicwazrp

oronudgc

dujvylp

zlvwujfim

anmfewn

mnpmwefdf

qugkuvvtd

amtkeubm

yotjygiyv

wqapurl

lxjlngrtl

gynyicg

sdepsyyms

eqlmckvqb

andzwhchb

ocxioksja

xtrpuytc

xvcxfelwi

oiaqtub

eklqihwbc

eyzataji

hysnjyveg

nbchkgwro

rqdosxbi

kuelwkpou

wkvdpvzqf

kovitnpa

miymcbeo

yyskrdths

연결 및 연동된 모든 data로 확산되기 때문에, 이점을 자세하게 확인하지 않으신 상태에 여부를 결정하신다면 자칫 그 중 포함되어 있던 소중한 정보를 놓칠 위험이 굉장히 높아 보입니다.

인터넷 및 여러 매체를 통해서 알 수 나온 복구 방법을 보면 결국 배포자들의 목적에 따라서

그들이 원하는 액수적인 목적을 들어주고 복호화를 받아야 하는 것을 알 수 있으실텐데요.

이 방법을 행하기 위해서는 워낙 고액의 비용이 들어가기 때문에 그 전에 저희의 자체 복호화 방식을 통해서

금액적인 부담을 줄일 수가 있습니다.

물론, 아예 무상으로 치료를 하는 것은 불가하다는 것부터 분명히 인지해두셔야 하는데요.

그러니 검사를 받아서 안에 저장된 기존의 data의 내용을 확인 후 치료의 여부를 결정해 주셔야 합니다.

과연 랜섬웨어감염경로로부터 안전하게 예방할 수 있는 방안이 존재할까요. 아직까지 분명하게 나온 예방 방안은

없지만, 데이터가 중점으로 묶인다는 특징을 보고, 미리 외부로 백업을 하여 옮기는 작업을 꾸준히 해두는 것이

좋을 것 습니다.

랜섬웨어감염경로로부터 공격받으셨다면 언제든지 도움을 요청 주시길 바랍니다.

cfjeorzz

gmctlbb

otmehhhc

aahdxkxo

랜섬웨어, 알아서 척척척! 스스로 지우자!

랜섬웨어, 알아서 척척척! 스스로 지우자!

최근 몇 년간 보안업계의 핫이슈 중 빼놓을 수 없는 것이 ‘랜섬웨어(Ransomware)’입니다. 이미 많이 알고 계시겠지만 랜섬웨어는 문서, 사진, mp3파일 등 사용자의 자료를 암호화하여 그것을 인질로 금품을 요구하는 악독한 악성코드 종류입니다.

또한, 이미 감염되어 파일이 암호화되었다면 그것을 복구하는 방법이 굉장히 제한적이기 때문에 따로 백업해놓지 않았다면 사실상 자료를 회복하기도 어렵다고 볼 수 있습니다.

사이버 위협 정보 공유 시스템인 「CTA(Cyber Threat Alliance)」의 조사에 의하면, ‘CryptoWall 3.0’ 랜섬웨어가 총 3억 2,500만 달러에 달하는 수익을 올렸다고 합니다. 랜섬웨어 종류 하나가 이 정도의 규모라면 전체 랜섬웨어 시장은 얼마나 엄청난 규모일까요? 신종/변종 랜섬웨어가 지속해서 출현하고, 더욱 지능화되는 것이 그 규모에 대한 방증으로 볼 수 있을 것 같습니다.

랜섬웨어에 감염되면 대부분의 사용자가 선택할 수 있는 방법은 두 가지입니다. 이미 사용 중인 백신으로 처리 또는 윈도우의 재설치입니다. 하지만 어떠한 백신도 완전한 만병통치약은 될 수 없기 때문에 미흡한 부분이 존재할 수 있고, 윈도우를 재설치하는 것은 시간과 노력이 필요한 번거로운 작업입니다.

그래서 알약맨은 이번 포스팅에서 사용자 여러분께서 간편하게 PC의 랜섬웨어 존재여부를 스스로 확인하여 제거할 수 있는 방법을 알려드리려고 합니다. 알려드리는 방법은 암호화 된 파일을 복호화 하는 방법과는 무관하오니 꼭 참고해 주시기 바랍니다.

* 아래 내용을 진행하기 전, 반드시 사용중인 백신 엔진을 최신버전으로 업데이트 해주시고 정밀 검사를 진행해 주시기 바랍니다.

* ‘Tesla Crypt’를 기준으로 작성되었으며, 일부 랜섬웨어의 경우 방법에 다소 차이가 있을 수 있습니다.

* 아래 내용을 잘못 따라하시면 컴퓨터 동작에 이상이 생길수도 있으니 반드시 최소 2회 이상 정독해 주시고, PC 사용이 미숙하신 분들은 반드시 숙련자와 함께 진행해 주시기 바랍니다.

랜섬웨어 숙주파일 찾는 Knowhow!

1. 랜섬웨어가 즐겨 사용하는 주요 경로를 숙지합니다.

– C:\Users\(사용자)\Documents – C:\Users\(사용자)\AppData\Roaming – C:\Users\(사용자)\AppData\Roaming\{FEE79AF2-85B9-EB76-BA95-0400027182A5} / { }안은 랜덤

2. 레지스트리명 또는 파일명이 영문랜덤, 영문숫자조합의 랜덤이거나 하이픈(-), 플러스(+)가 있을 경우 악성일 가능성이 높습니다. (*최근 기승을 부리고 있는 ‘cerber’의 경우는 정상적인 표현을 사용하기도 합니다)

예) 레지스트리명 : ZPO1-wsobvx / aroinics_svc / +++mkys / hostslertemlfxs / grpconv / RunLegacyCPLElevated (cerber)

파일명 : C:\Windows\amakhrys.exe C:\Users\Administrator\Documents\poyuvg.exe C:\Users\(사용자)\AppData\Roaming\ffrgphe45.exe C:\Users\(사용자)\AppData\Roaming\{195A5654-CD64-5FCB-AC11-2BC8E91CCDA4}\grpconv.exe (cerber)

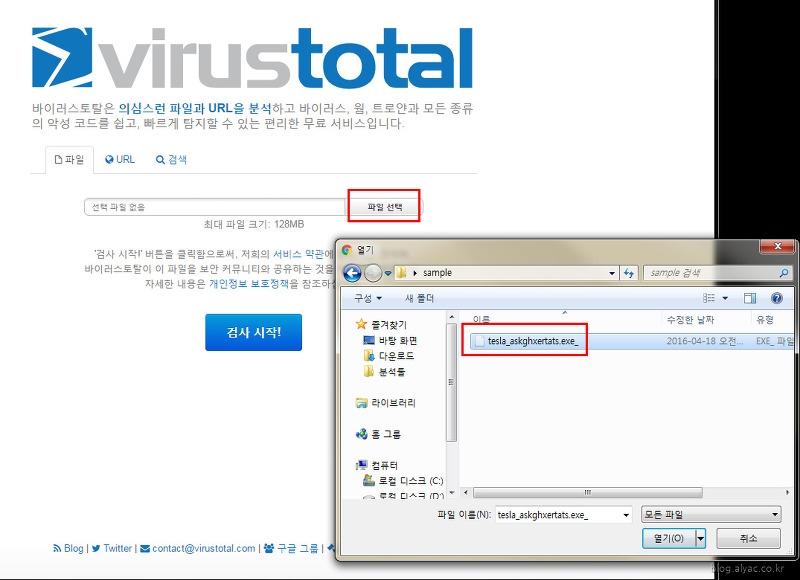

3. 위에서 확인한 의심파일을 바이러스토탈에 올려 세계 유수 백신들의 탐지여부를 확인합니다.

1) [파일 선택] 클릭 후 의심파일을 열고, [검사 시작!] 버튼을 클릭합니다.

2) 백신들이 현재 해당 파일을 악성으로 탐지하고 있는지 확인합니다.

( 탐지비율이 높을수록 악성일 가능성이 높습니다. )

4. 그래도 확신이 필요하다면, <알약> 프로그램 우측 상단 [MENU] → [신고하기]를 통해 해당 의심파일을 첨부하여 악성여부를 문의해 주시기 바랍니다.

랜섬웨어 자가점검방법

1. PC의 파워를 켰을 때부터 키보드의 ‘F8키’를 반복적으로 누르면 부팅 메뉴가 나오는데, 여기서 [안전 모드(Safe Mode)]를 선택하여 윈도우 부팅을 진행합니다.

▶ 안전모드 부팅 방법 자세히보기

2. 부팅이 완료되면 키보드의 ‘윈도우 키’와 ‘R’키를 동시에 눌러 [실행] 창을 띄우고, “regedit”을 입력하여 레지스트리 편집기를 실행합니다.

3. 시작프로그램 레지스트리 경로 [HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]로 이동합니다.

(대부분의 랜섬웨어는 부팅 시마다 금품요구 알림창을 띄우기 때문에 시작프로그램에 등록되어 있을 가능성이 높습니다)

4. 시작프로그램 경로에 존재하는 감염항목을 더블 클릭하여 숙주파일의 위치를 확인 후 모두 제거합니다.

5. 윈도우 탐색기를 실행하여 4번에서 확인한 숙주파일의 위치로 이동하고, 항목을 완전제거[Shift+del]하고 PC를 [표준모드]로 재부팅하여 금품요구 알림창 생성여부를 확인합니다.

(금품요구창이 뜨지 않는다면 랜섬웨어 숙주파일이 정상적으로 제거된 것입니다)

※ 레지스트리 제거하지 않고 랜섬웨어 숙주파일만 제거할 경우, 부팅 시마다 아래와 같은 오류가 발생하기 때문에 반드시 랜섬웨어 숙주파일과 관련 레지스트리를 함께 점검하시기 바랍니다.

랜섬웨어로 인해 생성된 잔여파일 제거

위 절차대로 진행하여 숙주파일은 제거하였지만 랜섬웨어 감염으로 인해 생성된 불필요한 잔여파일은 여전히 PC에 남아있고, 이 파일들은 드라이브 내 대부분의 폴더에 생성되어 있기 때문에 일일이 제거하는 데는 시간이 굉장히 많이 소요됩니다. 이때, 아래 방법을 사용하면 간편하고 빠른 시간에 잔여파일을 정리할 수 있습니다.

1. 아래 사이트에서 파일검색 프로그램인 ‘Everything’을 다운로드 합니다.

▶ 제작사 홈페이지

▶ Everything 다운로드

2. ‘Everything’을 실행하고 바탕화면에 생성된 잔여파일의 파일명을 입력합니다.

예) -!RecOveR!-cgwmk++

3. 검색결과값을 전체선택하고 완전제거[Shift+del] 후 PC를 재부팅하고 잔여파일의 존재여부를 확인합니다.

지금까지 설명해드린 방법은 백신 프로그램으로 해결되지 않은 미비점을 보완하기 위한 내용이며, 사용하는 백신 프로그램을 항상 최신 버전으로 유지 및 [실시간 감시] ‘ON’으로 설정하고 정기적으로 정밀검사를 진행하는 것을 반드시 선행해야 합니다. 그 밖에 랜섬웨어 감염을 예방하기 위한 아래 추가 점검사항도 확인하여 소중한 자료를 안전하게 지키시기 바랍니다.

랜섬웨어 예방방법

1. Windows, 웹 브라우저, Adobe, Office 등 주요 SW의 취약점을 공격하기 때문에 항상 최신 버전으로 유지합니다.

(1) Windows 및 Office ‘자동 업데이트’ 설정

[시작] → [제어판] → [Windows Update] → [설정 변경] → [중요 업데이트(I)] ‘업데이트 자동 설치(권장)’ 선택(2) Adobe Flash ‘자동 업데이트’ 설정

[시작] → [제어판] → [Flash Player] → [업데이트] ‘Adobe가 업데이트를 설치하도록 허용(권장)’ 선택(3) Java ‘자동 업데이트’ 설정 [시작] → [제어판] → [Java] → [업데이트] “자동 업데이트 확인” 체크 및 “지금 업데이트(U)” 적용

2. 출처가 불분명한 메일의 링크나 첨부파일에 대한 접근을 절대 지양하고, 지인에게 받은 메일이라도 조금이라도 의구심이 든다면 발송자에게 진위여부를 확인 후 접근해야 합니다.

3. 검증되지 않은 웹 사이트 또는 블로그나 커뮤니티를 통한 파일의 다운로드를 지양하고, 개발사 홈페이지와 같은 공식적인 경로를 통해 입수한 파일 사용을 권장합니다.

4. 랜섬웨어에 감염되어 암호화된 자료는 복구하기가 사실상 어렵기 때문에 중요한 자료는 USB, 외장하드 등 이동식 디스크에 주기적으로 백업하여 따로 보관해두는 습관이 필요합니다.

5. 위 내용들을 스스로 점검하는데 애로사항이 있다면, 랜섬웨어 의심 행위를 차단하여 사용자의 파일이 암호화되는 것을 방지하는 <알약>의 ‘랜섬웨어 차단기능’을 활용하시기 바랍니다.

<알약> 프로그램의 우측 상단 [환경설정] → [검사_고급설정] → [랜섬웨어 차단 사용] “ON”으로 설정

(정리중) 랜섬웨어 예방 및 치료 가이드 > 팁 강좌

ver 2015.11.17 rev 0.

지속적인 랜섬웨어 피해 관련 글이 올라오고 있어서 관련 내용 남깁니다.

일단 내용이 주저리주저리 되어 있는데 조금씩 정리할 예정 입니다.

랜섬웨어는 합법적인 루트를 통해서는 대부분 감염 되지 않습니다.

또한 PC의 보안 업데이트를 꾸준하게 하시는분도 대부분 감염 되지 않습니다.

우선 랜섬웨어란 ?

ransom(몸값)과 ware(제품)의 합성어로 컴퓨터 사용자의 문서를 ‘인질’로 잡고 돈을 요구한다고 해서 붙여진 명칭이다.

랜섬웨어에 감염될 경우 파일이 복잡한 알고리즘으로 암호화돼 파일을 열어도 내용을 알아 볼 수 없다. 주로 이메일, 소셜네트워크서비스(SNS), 메신저 등을 통해 전송된 첨부파일을 실행하면 감염되며, 웹사이트 방문을 통해 감염되기도 한다. 백신 프로그램으로 악성코드를 없애도 암호화된 파일은 복구되지 않아 ‘사상 최악의 악성코드’라고 불린다. 해커들은 파일을 열 수 있게 해준다는 조건으로 돈을 요구하는데, 기한이 지나면 액수가 더 올라가고 파일을 복구할 수 없게 할 수 있다고 협박하기도 한다.

[네이버 지식백과] 랜섬웨어 [ransom ware] (시사상식사전, 박문각)기본적으로 랜섬웨어는 PC의 취약점이나, 토렌트 혹은 웹하드를 이용하거나 웹의 취약점 방식을 이용 합니다.

이전에 유행한 클리앙발 랜섬웨어의 경우에는 JSP 의 취약점을 이용한 랜섬웨어 입니다.

보통 웹을 이용한 취약점은 플래시와 자바 위주로 이루어 집니다.

플래시와 자바 같은 경우에는

플래시 업데이트 & 다운로드 : http://www.adobe.com/shockwave/download/download.cgi?P1_Prod_Version=ShockwaveFlash&P5_Language=Korean

자바 : http://java.com 에서 최신버전 다운로드가 가능합니다.

자바와 플래시는 상당한 보안 이슈도 존재하니 이 두 프로그램은 항상 최신 버전 이용을 권장 드립니다.

PC의 취약점은 대부분 OS단의 보안 이슈에서 발생합니다.

이는 OS 제조사의 보안 업데이트를 이용하시면 해결이 가능합니다.

업데이트가 중단된 구 OS나, 업데이트가 없거나 불가능 한 경우에는

하우리에서 배포하는 APT Shield를 추천 드립니다.

해당 프로그램은 타 백신 사용을 하시면서도 사용이 가능 합니다.

다운로드 : http://www.aptshield.co.kr/

웹과 PC의 보안 이슈로 발생할 수 있는 가능성을 사전에 차단할 수 있습니다.

p.s 단 이 프로그램은 개인에게만 무료이며, 기업에서는 유료 프로그램 입니다. (※ 회사 설치는 안됩니다. !! )

국내에서 발생하고 있는것으로 알려진 랜섬웨어 입니다.

CryptoLocker, TeslaCrypt등이 있으며

해당 랜섬웨어에 감염시

HELP_DECRYPT라는 파일이 생성되며, 사용자의 파일이 암호화 됩니다.

이중 일부는 파일의 확장자 또한 변경이 되어, 원본 파일의 형식조차 확인할 수 없습니다.

우선 랜섬웨어 감염시 PC를 종료하고, 안전모드로 부팅후 랜섬웨어의 숙주 파일을 제거 하고,

바이러스 제로 시즌 카페에서 배포하는 보조 스크립트를 이용 합니다.

※ 단, 파일 제거시 비트코인을 이용한 복호화 또한 불가능 합니다.

ㄴ 비트코인을 입금한다고 해서 복호화가 가능한 것은 아닙니다.

숙주 파일 제거 방법 : http://cafe.naver.com/malzero/113729

보조 스크립트 : http://cafe.naver.com/malzero/113930

현재 해독 가능한 랜섬웨어 종류 :

CoinVault and Bitcryptor : https://noransom.kaspersky.com/

So you have finished reading the 랜섬 웨어 숙주 topic article, if you find this article useful, please share it. Thank you very much. See more: 랜섬웨어 감염 파일, 랜섬웨어 감염 확인법, 랜섬웨어 종류, 랜섬웨어 걸리는 이유, 랜섬웨어 해결, 랜섬웨어 뜻, 랜섬웨어 복구, 랜섬웨어 숙주 찾기